Коды и шифры: от цифровых кодов к электронной подписи

Содержание:

Шифр Цезаря в Python на примере английского алфавита

Прежде чем мы погрузимся в определение функций для процесса шифрования и расшифровки шифра Цезаря в Python, мы сначала рассмотрим две важные функции, которые мы будем использовать в процессе – chr() и ord().

Важно понимать, что алфавит в том виде, в котором мы его знаем, хранится в памяти компьютера по-разному. Сам компьютер не понимает алфавит английского языка или другие символы

Сам компьютер не понимает алфавит английского языка или другие символы.

Каждый из этих символов представлен в памяти компьютера с помощью числа, называемого кодом символов ASCII (или его расширением – Unicode), который представляет собой 8-битное число и кодирует почти все символы, цифры и пунктуацию.

Например, заглавная буква “А” представлена числом 65, “В” – 66 и так далее. Аналогично, представление строчных символов начинается с числа 97.

Когда возникла необходимость включить больше символов и знаков из других языков, 8 бит оказалось недостаточно, поэтому был принят новый стандарт – Unicode, который представляет все используемые в мире символы с помощью 16 бит.

ASCII является подмножеством Unicode, поэтому кодировка символов ASCII остается такой же в Unicode. Это означает, что ‘A’ все равно будет представлено с помощью числа 65 в Юникоде.

Обратите внимание, что специальные символы, такие как пробел ” “, табуляция “\t”, новая строка “\N” и т.д., также представлены в памяти своим Юникодом. Мы рассмотрим две встроенные функции Python, которые используются для поиска представления символа в Unicode и наоборот

Мы рассмотрим две встроенные функции Python, которые используются для поиска представления символа в Unicode и наоборот.

Почему этот шифр невзламываемый

Для начала договоримся, что под взломом мы понимаем прочтение этого сообщения без ключа. Если бы у нас был ключ, мы бы прочитали это сообщение почти сразу, и это уже не взлом.

Теперь посмотрим, почему без ключа этот шифр невозможно взломать.

- Каждый бит нашего исходного сообщения шифруется соответствующим битом, который берётся из ключа шифрования.

- Ключ шифрования — это случайные биты, такой «цифровой шум». Он не имеет смысла и в нём нет никакой логики. Каждый следующий бит может быть каким угодно.

- Шифрование происходит на самом низком уровне — на уровне битов. Мы даже не знаем, что перед нами: буквы, цифры, числа, картинки или аудио. Просто какой-то набор битов, которые выглядят как цифровой шум.

Единственный способ расшифровать целое сообщение — это получить целый ключ. Если мы получим лишь часть ключа, мы не сможем угадать или восстановить недостающую часть. Сколько ключа у нас есть — столько битов сообщения мы и расшифруем. Нет ключа — нет расшифровки.

Детские считалки

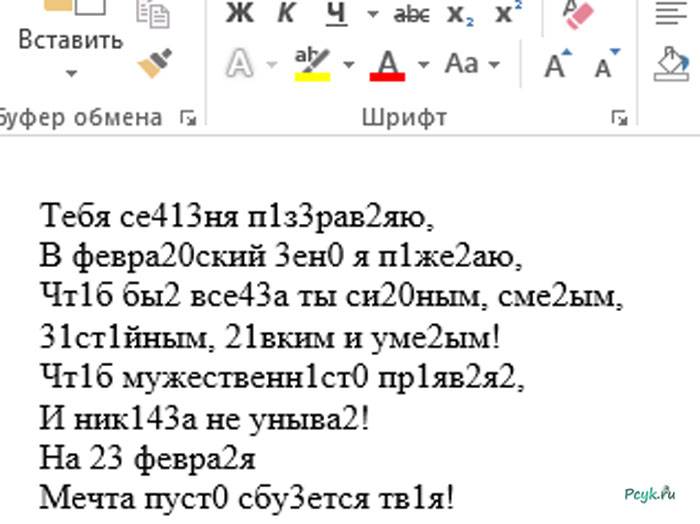

За основу пароля берём любой детский стишок или считалку. Желательно, чтобы она водилась лишь в ваших краях и не была общеизвестна. А лучше собственного сочинения! Хотя подойдут любые детские рифмы, главное, чтобы строки намертво засели с юных лет в вашей голове.

Пароль будет состоять из первых букв каждого слова. Причём буква будет писаться в верхнем регистре, если она является первой в предложении. Заменяем некоторые буквы похожими по написанию цифрами (например, «ч» на «4», «о» на «0», «з» на «3»). Если не хотите излишне запутываться с заменой букв на цифры, поищите считалку, уже содержащую в себе цифры. Не забываем о знаках препинания, разделяющих слова и предложения, — они пригодятся.

Пример:

Заменяем буквы «ч», «з» и «о» на схожие цифры. Вторая, третья и четвёртая строчки начинаются с заглавных букв, и поэтому пишутся в верхнем регистре. Включаем четыре знака препинания. Разумеется, пишем русскими буквами, но на английской раскладке клавиатуры.

17-символьный пароль готов! Может быть, он и не идеален, так как содержит повторяющиеся знаки, последовательные строчные буквы и цифры. Но назвать его простым уж точно язык не повернётся.

Что такое буквенно-цифровой код

Иногда его называют цифробуквенный код – ЦБК. С помощью ЦБК хорошо учить банковские коды, карточки и т.д.

Каждой цифре сопоставлена буква. Например, «1» — буква «ж». Берем слово на букву Ж – например, желудь.

И когда мы видим какое-то слово, это слово можно преобразовать по буквам в число. Одним словом можно обозначать и двухзначные и трехзначные числа. Для разных цифр используются разные буквы. Начиная с 1634 года, было предложено множество различных вариантов. На сегодняшний день в России используют две системы. Общее направление этих систем заключается в том, что используются только согласные буквы. Гласные буквы не используются.Соответствие букв цифрам:

0 – Н и М, запомнить легко – начинается на «н», а «м» — парная;

1 – Г и Ж, «г» — похожа на единицу, «ж» — парная;

2 – Д и Т, «д» — двойка, «т» — парная;

3 – К и Х, в букве «к» — три палочки, «х» — парная;

4 – Ч и Щ, «ч» — четверка, «щ» — парная;

5 – П и Б, «п» — пять, «б» — парная;

6 – Ш и Л, «ш» — шестерка, «л» — так как «щ» уже занята, и нам нужна распространенная буква;

7 – С и З, «с» — семерка, «з» — парная;

8 – В и Ф, «в» — восьмерка, «ф» — парная;

9 – Р и Ц, эти буквы можно просто запомнить.

Это один из двух распространенных цифробуквенных алфавитов.

Что делать, если клавиатура печатает цифры, а не буквы?

Как я уже писал выше, главное — не паниковать.

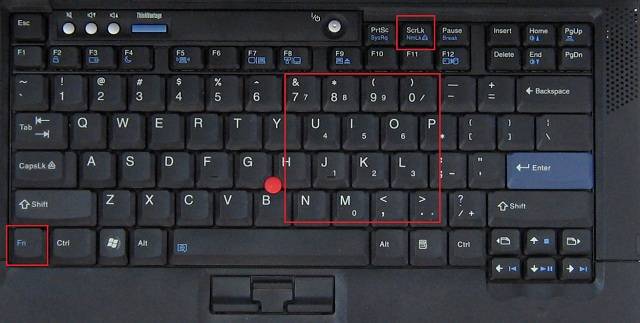

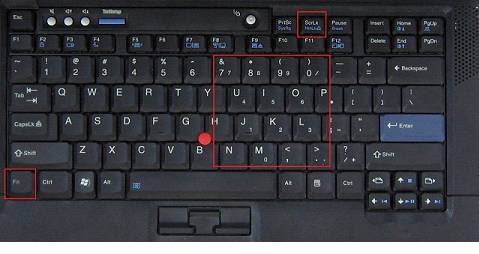

Следующим делом смотрим на свою клавиатуру и находим на ней цифры, как на этой картинке. Если они у вас имеются (а они должны присутствовать), значит, это именно ваш случай.

Нам нужно отключить режим включения цифр. Для этого найдите на своей клавиатуре клавишу Num Lock (может называться NumLK и далее в таком духе), она находится в верхней части. Теперь найдите кнопку Fn — она присутствует на всех ноутбуках. Теперь нажмите на сочетание этих клавиш и попробуйте что-нибудь напечатать — буквы должны вернуться.

Говорят, что есть клавиатуры, где данный режим включается и отключается иным способом, но я, признаюсь, таких не встречал.

А что делать, если указанный способ не помогает? Возможно, что на компьютере имеются вредоносные файлы, которые и стали причиной возникновения проблемы. Вам необходимо просканировать систему на наличие этих файлов. О том, как очистить компьютер от вирусов, я уже писал.

Если читаете, эту статью значит на вашем нетбуке или ноутбуке вместо букв печатаются цифры. Почему это происходит.

За ответом далеко идти не нужно, просто нажми две клавиши вместе: fn + NumLock

Она находиться вверху справа, или иногда может понадобится fn + f11 (многое зависит от модели).

Какие нажимать зависит от модели вашей клавиатуры, впрочем, любой клавише можно прописать – любую функцию.

Все дело в клавиатуре. «Полные», имеют с правой стороны цифровые блоки. Они немного больше тех, что используют ноутбуки или нетбуки.

Для последних (нетбуков, ноутбуков) с целью увеличения функциональности этот блок устанавливают тоже, только его нужно включать отдельно, и размещен он в том месте, где находятся буквы (посмотрите на клавиши, там вместе с ними стоят цифры).

Именно поэтому у вас вместо букв печатаются цифры. Во время нажатия клавиш вы непреднамеренно этот блок включили, вот и случилась беда.

Когда у меня такое случилось в первый раз, я испытал шок. Ведь ноутбук был практически новый и вдруг вместо букв начал печатать цифры.

К стати если вам часто приходиться использовать клавиатуру, тогда эта программа для вас — удобно, практично, функционально.

Помимо того, что вместо букв печатаются цифры, часто получаются кракозябры, иероглифы, квадратики, знаки препинания и вообще непонятные символы.

Такие результаты возникают вследствие неправильных кодировок, об этом можно узнать из других статей блога.

Все начинающие пользователи компьютеров или ноутбуков, стараются выполнять задачи при помощи мышки. Они не подозревают, что большинство функций можно выполнять быстрее на самой клавиатуре.

Если, например вам понадобиться увеличить шрифт или изображение в браузере, то достаточно нажать клавишу Ctrl и прокрутить колесо мышку в любую сторону.

Все сразу измениться. Быстро и удобно, а такие действия приходится выполнять часто, по крайней мере, мне.

Потом откройте, например «паинт» и вверху нажмите вставить. Таким образом, сразу получите нужное вам изображение, которое можно сохранить где угодно.

Чем еще вас порадовать, кроме решения вопроса, когда вместо букв печатаются цифры? Чтобы много не описывать, советую проверить все самим. Для этого используйте четыре клавиши. В сочетании со всеми другими.

Сначала Ctrl, потом fn, далее Alt и наконец, символ виндовс, который находиться около них. Уверен — найдете много интересного для себя. В заключение желаю чтобы возникшая проблема с клавиатурой: «вместо букв печатаются цифры» оказалась последней.

Такой текст сложен для восприятия и не позволяет полноценно использовать компьютер.

Примечание: если не печатает клавиатура на ноутбуке ни одного символа, то вероятен слабый контакт шлейфа клавиатуры с материнской платы или более серьезная поломка. Рекомендуется обратиться в сервисный центр.

Обычно, не работают некоторые кнопки на клавиатуре ноутбука, а не стационарного ПК. Связано это со стремлением производителей портативной компьютерной техники максимально уменьшить устройство без потери удобства. На многих ноутбуках и нетбуках отсутствует клавиатура быстрого набора цифр и математических знаков (правый блок), но ее возможно условно перенести на основные клавиши путем включения соответствующей функции.

Невозможность печатать текст на компьютере порой связана с программным переназначением расположения клавиш или изменениями в стандартной настройке реестра.

Примечание: В подобных ситуациях эта инструкция не поможет исправить проблему и требуется программными средствами выяснять п1чему на к2авиатуре вмест1 букв цифры.

Что можно сделать, если вместо букв печатаются цифры?

Если у вас появилась подобная проблема, то необходимо старательно изучить клавиатуру вашего ПК и рассмотреть, как похожи скриншоты, представленные в этой статье. В вашем ноутбуке присутствуют подобные цифры на кнопках J, K, L? А кнопочка Num Lock (num lk, Nm Lock, NmLk), находится в верхней части клавиатуры и в большинстве случаев на ней ещё имеется другая надпись. На части настольных компьютеров на этой клавише показан замок, или определённая цифра, или буква?

Если это так, то значит, вы нечаянно задействовали клавишу Num Lock, поэтому определённые клавиши справа клавиатуры начали набирать цифры (иногда такая раскладка знаков на клавиатуре действительно удобна). Если вы желаете выключить, или включить эту клавишу ноутбука, то необходимо кликнуть по клавишам Fn + Num Lock, Fn + F11 или просто нажать NumLock (не нужно нажимать клавишу Fn).

Но, при этом, на многих настольных компьютерах (по большей части имеется зависимость от бренда и варианта ноутбука) включение и выключение данной опции Num Lock возникает, когда вы нажимаете её совместно с клавишей Fn. На других ноутбуках без подобной вариации, просто нужно нажать на эту клавишу. Стоит проверить оба метода. Как видно выше, сама надпись на подобной кнопке вполне возможно будет другая, в основном, в сокращённом виде. Но, вы её с лёгкостью угадаете.

Вполне возможно, что на вашем ноутбуке данную функцию нужно задействовать по-иному. Но, если вы знаете, что конкретно вам нужно, в таких случаях отыскать, как это сделать, можно уже быстрее.

Шифры

ГОСТ 34.12-2018 охватывает блочные шифры. Именно в этом ГОСТе описаны алгоритмы шифрования Кузнечик и Магма — алгоритмы блочного шифрования с длинами шифруемых блоков 128 бит и 64 бита соответсвенно и длиной ключа шифрования 256 бит у обоих.

Шифрование блока открытого теста Кузнечиком происходит в 10 раундов, для каждого раунда из исходного ключа шифрования генерируется пара раундовых ключей, в каждом раунде проходят стадии подстановки и перестановки (перестановка вызывает особый интерес для криптоанализа алгоритма).

Приведем упрощенную схему работы Кузнечика при зашифровании.

Расшифрование Кузнечиком реализуется путем использования обратных операций подстановки и перестановки в инвертированном порядке, также, в обратном порядке следуют и раундовые ключи.

@sevastyan01 в своей статье подробно описал алгоритм Кузнечик.

Зашифрование блока Магмой проходит в 32 раунда, для каждого раунда из исходного ключа шифрования генерируется раундовый ключ, причем алгоритм генерации ключей отличается от генерации ключей в Кузнечике.

Расшифрование производится аналогичной зашифрованную последовательностью раундов, но с инвертированным порядком следования раундовых ключей.

Почему шифрование слабое?

Как бы ни был прост в понимании и применении шифр Цезаря, он облегчает любому взлом дешифровки без особых усилий.

Шифр Цезаря – это метод подстановочного шифрования, при котором мы заменяем каждый символ в тексте некоторым фиксированным символом.

Если кто-то обнаружит регулярность и закономерность появления определенных символов в шифротексте, он быстро определит, что для шифрования текста был использован шифр Цезаря.

Если убедиться, что для шифрования текста использовалась техника шифра Цезаря, то восстановить оригинальный текст без ключа будет проще простого.

Простой алгоритм Brute Force вычисляет оригинальный текст за ограниченное время.

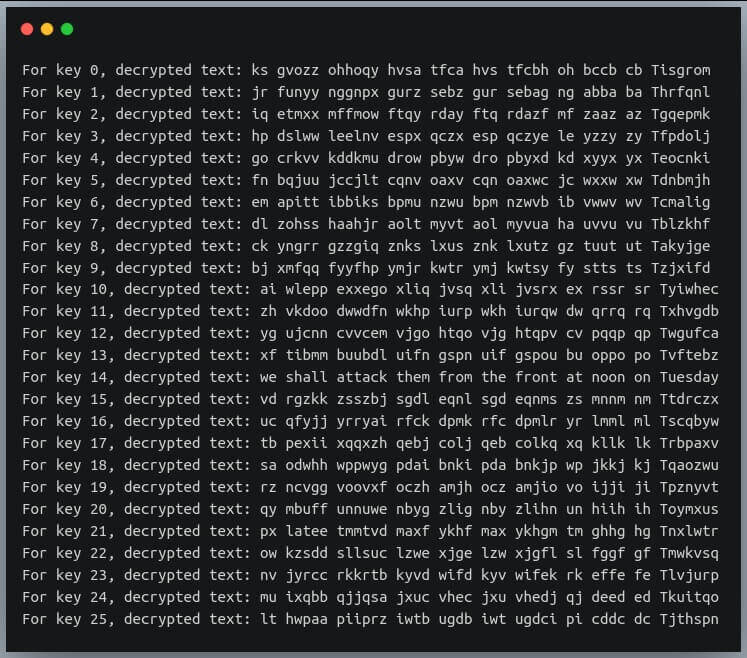

Атака методом перебора

Взлом шифротекста с помощью шифра Цезаря – это просто перебор всех возможных ключей.

Это осуществимо, потому что может существовать только ограниченное количество ключей, способных генерировать уникальный шифротекст.

Например, если в шифротексте зашифрованы все строчные буквы, то все, что нам нужно сделать, это запустить шаг расшифровки со значениями ключа от 0 до 25.

Даже если бы пользователь предоставил ключ выше 25, он выдал бы шифротекст, равный одному из шифротекстов, сгенерированных с ключами от 0 до 25.

Давайте рассмотрим шифротекст, в котором зашифрованы все строчные символы, и посмотрим, сможем ли мы извлечь из него разумный шифротекст с помощью атаки “методом перебора”.

У нас есть текст:

Сначала определим функцию расшифровки, которая принимает шифротекст и ключ и расшифровывает все его строчные буквы.

Теперь у нас есть наш текст, но мы не знаем ключа, т.е. значения смещения. Давайте напишем атаку методом перебора, которая пробует все ключи от 0 до 25 и выводит каждую из расшифрованных строк:

В выводе перечислены все строки, которые могут быть получены в результате расшифровки.

Если вы внимательно посмотрите, строка с ключом 14 является правильным английским высказыванием и поэтому является правильным выбором.

Теперь вы знаете, как взломать шифр с помощью шифра Цезаря.

Мы могли бы использовать другие более сильные варианты шифра Цезаря, например, с использованием нескольких сдвигов (шифр Виженера), но даже в этих случаях определенные злоумышленники могут легко расшифровать правильную расшифровку.

Поэтому алгоритм шифрования Цезаря относительно слабее современных алгоритмов шифрования.

Цифровые шифры

В отличие от шифровки текста алфавитом и символами, здесь используются цифры. Рассказываем о способах и о том, как расшифровать цифровой код.

Двоичный код

Текстовые данные вполне можно хранить и передавать в двоичном коде. В этом случае по таблице символов (чаще всего ASCII) каждое простое число из предыдущего шага сопоставляется с буквой: 01100001 = 97 = «a», 01100010 = 98 = «b», etc

При этом важно соблюдение регистра

Расшифруйте следующее сообщение, в котором использована кириллица:

Шифр A1Z26

Это простая подстановка, где каждая буква заменена её порядковым номером в алфавите. Только нижний регистр.

Попробуйте определить, что здесь написано:

Шифрование публичным ключом

Алгоритм шифрования, применяющийся сегодня буквально во всех компьютерных системах. Есть два ключа: открытый и секретный. Открытый ключ — это большое число, имеющее только два делителя, помимо единицы и самого себя. Эти два делителя являются секретным ключом, и при перемножении дают публичный ключ. Например, публичный ключ — это 1961, а секретный — 37 и 53.

Открытый ключ используется, чтобы зашифровать сообщение, а секретный — чтобы расшифровать.

Как-то RSA выделила 1000 $ в качестве приза тому, кто найдет два пятидесятизначных делителя числа:

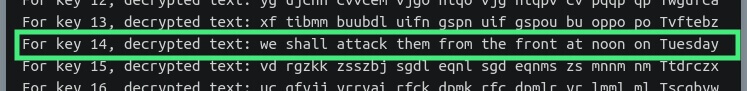

Создание таблицы поиска

Строковый модуль Python предоставляет простой способ не только создать таблицу поиска, но и перевести любую новую строку на основе этой таблицы.

Рассмотрим пример, когда мы хотим создать таблицу первых пяти строчных букв и их индексов в алфавите.

Затем мы используем эту таблицу для перевода строки, в которой все символы “a”, “b”, “c”, “d” и “e” заменены на “0”, “1”, “2”, “3” и “4” соответственно, а остальные символы не тронуты.

Для создания таблицы мы будем использовать функцию maketrans() модуля str.

Этот метод принимает в качестве первого параметра строку символов, для которых требуется перевод, и другой параметр такой же длины, содержащий сопоставленные символы для каждого символа первой строки.

Давайте создадим таблицу для простого примера.

Таблица представляет собой словарь Python, в котором в качестве ключей указаны значения символов Unicode, а в качестве значений – их соответствующие отображения.

Теперь, когда у нас есть готовая таблица, мы можем переводить строки любой длины с помощью этой таблицы.

К счастью, за перевод отвечает другая функция модуля str, называемая translate.

Давайте используем этот метод для преобразования нашего текста с помощью нашей таблицы.

Как вы можете видеть, каждый экземпляр первых пяти строчных букв был заменен их относительными индексами.

Теперь мы используем ту же технику для создания таблицы поиска для шифра Цезаря на основе предоставленного ключа.

Этимология

Римская система счисления была очень громоздкой, отчасти потому , что не было никакого понятия нуля. Арабская цифра система распространилась от арабского мира в Европу в средние века . В этот переходный период арабское слово, обозначающее ноль صفر ( sifr ), было принято в средневековой латыни как cifra , а затем в среднефранцузский язык как cifre . В конечном итоге это привело к английскому слову шифра (меньшинство написание шифровальщика ). Одна из теорий о том, как этот термин стал обозначать кодирование, заключается в том, что концепция нуля сбивала с толку европейцев, и поэтому этот термин стал обозначать сообщение или коммуникацию, которую нелегко понять.

Термин « шифр» позже также использовался для обозначения любой арабской цифры или вычисления с ее помощью, поэтому кодирование текста в виде арабских цифр буквально преобразует текст в «шифры».

Транспозиционные или перестановочные шифры

Данные виды шифра простой перестановки более серьезны и активно применялись не так давно. В Гражданскую войну в США и в Первую мировую его использовали для передачи сообщений. Его алгоритм заключается в перестановке букв местами — записать сообщение в обратном порядке или попарно переставить буквы. Например, зашифруем фразу «азбука Морзе — тоже шифр» -> «акубза езроМ — ежот рфиш».

С хорошим алгоритмом, который определял произвольные перестановки для каждого символа или их группы, шифр становился устойчивым к простому взлому. Но! Только в свое время. Так как шифр легко взламывается простым перебором или словарным соответствием, сегодня с его расшифровкой справится любой смартфон. Поэтому с появлением компьютеров этот шифр также перешел в разряд детских.

Нумерологическая таблица: числовое значение букв

Давно известно, что слова обладают силой — созидательной или разрушительной, с которой мы не всегда можем совладать. Однако огромное влияние на мир оказывают буквы, а также их последовательности, обладающие уникальным нумерологическим значением. Их изучением занимается нумерология — точная наука, не лишенная мистицизма. Исследования всего мира показали, каким образом символы «резонируют» с окружающей средой, что позволило создать таблицы, где каждая буква алфавита представлена каким-то числом с собственным значением.

Применение этих знаний универсально: человек, знающий свой числовой код, получает доступ к бесценной информации о собственной судьбе, характере.История нумерологии насчитывает тысячелетия. Древнейшее из учений о смысле цифр, их влиянии на природу, человека — ведическая система нумерологического соответствия чисел и букв, основанная при слиянии древнегреческой и индийской наук. Особое значение в ней придается дате рождения и инициалам как носителям Чисел Души, Имени, Судьбы. Основная методика вычисления кода — свертывание, последовательное сложение чисел имени, фамилии, отчества для получения базовой цифры, несущей заложенное в ней значение. Данным способом получения цифрового кода пользовались еще в Древней Греции, где он именовался изопсефией. В XIII веке с его помощью предпринимались попытки интерпретации Священного Писания, а также других текстов методом числового декодирования — гематрии. Впоследствии труды каббалистов положили начало развитию науки криптографии.

Кириллица

Приступая к расшифровке, следует пользоваться таблицами соответствия букв и чисел, основанными на исследованиях А. Киселя, Каиро, C. Вронского в области нумерологии. Таблицы различны для символов русского и латинского алфавитов, однако алгоритмы подсчета аналогичны.Порядок действий при свертывании прост:1. Разложив фамилию, имя, отчество на буквы, слагающие их, установите соответствие с числами из таблиц, приведенными ниже.2. Сначала сложите найденные цифры, после — разряды десятков и единиц. В итоге вы получите ряд из трех натуральных чисел. Базовой цифрой имени будет являться их сумма.Ниже приведена таблица для расшифровки русских букв.

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| А | Б | В | Г | Д | Е | Ё | Ж | З |

| И | Й | К | Л | М | Н | О | П | Р |

| С | Т | У | Ф | Х | Ц | Ч | Ш | Щ |

| Ъ | Ы | Ь | Э | Ю | Я |

Латиница

Нумерологическое значение, подсчитанное в латинском варианте его написания, будет отличаться от русского, ведь человек тесно связан с алфавитом родного языка. То, какими символами он пользуется при письме, накладывает отпечаток на его жизненный путь, а сознание слагается под влиянием окружающей обстановки, неотъемлемой частью которой является язык.Таблица соответствия букв латиницы и чисел выглядит следующим образом:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| A | B | C | D | E | F | G | H | I |

| J | K | L | M | N | O | P | Q | R |

| S | T | U | V | W | X | Y | Z |

Современные сервисы позволяют быстро получить значение имени онлайн; классический способ подсчета позволит узнать код с помощью несложных вычислений. При выборе имени для ребенка или смене фамилии не лишним будет обратиться за советом к нумерологии

Важно лишь не пропускать знаки судьбы и помнить, что вы — ее властелины

Как включить экранную клавиатуру

Если вы отключите эти сочетания, то клавиатура станет функционировать, как и раньше на тех клавишах, на которых расположена определённая буква, будет воспроизводиться именно она. Если вы так и не смогли отыскать необходимую кнопочку, то можно произвести запуск обычной экранной клавиатуры Виндовс 7, 8.1, 10.

Итак, нам нужно произвести запуск стандартной экранной клавиатуры Виндовс (вы отыщете данную папку через «Пуск», папочка «Специальные возможности».) Может также называться «Специальные программы». Но, если её и там нет, то применяем строку поиска и нажимаем клавишу Num Lock. Более подробно про «Экранную клавиатуру» можно узнать из статьи с аналогичным названием.

Шифр Цезаря

Итак, после небольшого введения в цикл, я предлагаю все-таки перейти к основной теме сегодняшней статьи, а именно к Шифру Цезаря.

Что это такое?

Шифр Цезаря — это простой тип подстановочного шифра, где каждая буква обычного текста заменяется буквой с фиксированным числом позиций вниз по алфавиту. Принцип его действия можно увидеть в следующей иллюстрации:

Какими особенностями он обладает?

У Шифра Цезаря, как у алгоритма шифрования, я могу выделить две основные особенности. Первая особенность — это простота и доступность метода шифрования, который, возможно поможет вам погрузится в эту тему, вторая особенность — это, собственно говоря, сам метод шифрования.

Программная реализация

В интернете существует огромное множество уроков, связанных с криптографией в питоне, однако, я написал максимально простой и интуитивно понятный код, структуру которого я вам продемонстрирую.

Начнем, пожалуй, с создания алфавита. Для этого вы можете скопировать приведенную ниже строку или написать все руками.

Далее, нам нужно обозначить программе шаг, то есть смещение при шифровании. Так, например, если мы напишем букву «а» в сообщении, тот при шаге «2», программа выведет нам букву «в».

Итак, создаем переменнуюsmeshenie, которая будет вручную задаваться пользователем, и message, куда будет помещаться наше сообщение, и, с помощью метода возводим все символы в нашем сообщении в верхний регистр, чтобы у нас не было ошибок. Потом создаем просто пустую переменную itog, куда мы буем выводить зашифрованное сообщение. Для этого пишем следующее:

Итак, теперь переходим к самому алгоритму шифровки. Первым делом создаем цикл, где мы определим место букв, задействованных в сообщении, в нашем списке alfavit, после чего определяем их новые места (далее я постараюсь насытить код с пояснениями):

Далее, мы создаем внутри нашего цикла условие , в нем мы записываем в список itog мы записываем наше сообщение уже в зашифрованном виде и выводим его:

Модернизация

Вот мы и написали программу, однако она имеет очень большой недостаток: «При использовании последних букв(русских), программа выведет вам английские буквы. Давайте это исправим.

Для начала создадим переменную lang, в которой будем задавать язык нашего шифра, а так же разделим английский и русский алфавиты.

Теперь нам надо создать условие, которое проверит выбранный язык и применит его, то есть обратится к нужному нам алфавиту. Для этого пишем само условие и добавляем алгоритм шифрования, с помощью которого будет выполнено шифрование:

Дешифровка сообщения

Возможно это прозвучит несколько смешно, но мы смогли только зашифровать сообщение, а насчет его дешифровки мы особо не задумывались, но теперь дело дошло и до неё.

По сути, дешифровка — это алгоритм обратный шифровке. Давайте немного переделаем наш код (итоговый вид вы можете увидеть выше).

Для начала, я предлагаю сделать «косметическую» часть нашей переделки. Для этого перемещаемся в самое начало кода:

Остальное можно оставить так же, но если у вас есть желание, то можете поменять названия переменных.

По большому счету, самые ‘большие’ изменения у нас произойдут в той части кода, где у нас находится алгоритм, где нам нужно просто поменять знак «+» на знак «-«. Итак, переходим к самому циклу:

Моноалфавитная замена

Описанные выше ROTN и азбука Морзе являются представителями шрифтов моноалфавитной замены. Приставка «моно» означает, что при шифровании каждая буква изначального сообщения заменяется другой буквой или кодом из единственного алфавита шифрования.

Дешифрование шифров простой замены не составляет труда, и в этом их главный недостаток. Разгадываются они простым перебором или частотным анализом. Например, известно, что самые используемые буквы русского языка — это «о», «а», «и». Таким образом, можно предположить, что в зашифрованном тексте буквы, которые встречаются чаще всего, означают либо «о», либо «а», либо «и». Исходя из таких соображений, послание можно расшифровать даже без перебора компьютером.

Известно, что Мария I, королева Шотландии с 1561 по 1567 г., использовала очень сложный шифр моноалфавитной замены с несколькими комбинациями. И все же ее враги смогли расшифровать послания, и информации хватило, чтобы приговорить королеву к смерти.

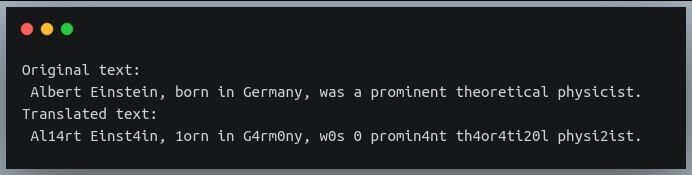

Множественные смещения (шифрование по Виженеру)

До сих пор мы использовали одно значение сдвига (ключ) для сдвига всех символов в строках на одинаковое количество позиций.

Мы также можем попробовать вариант, в котором мы будем использовать не одну клавишу, а последовательность клавиш для выполнения различных сдвигов в разных позициях текста.

Например, допустим, мы используем последовательность из 4 клавиш: 1,5,2,3] При таком методе наш первый символ в тексте сдвинется на одну позицию, второй – на пять позиций,

третий символ на две позиции, четвертый на три позиции, а затем снова пятый символ будет сдвинут на одну позицию, и так далее.

Это улучшенная версия шифра Цезаря, которая называется шифром Виженера.

Давайте применим шифр Виженера на практике.

Функция выполняет как шифрование, так и дешифрование, в зависимости от значения булевого параметра “decrypt”.

Мы отслеживаем общее количество зашифрованных/расшифрованных строчных букв с помощью переменной i, используем ее с оператором modulus, чтобы определить, какой ключ из списка использовать следующим.

Обратите внимание, что мы сделали операцию сдвига очень компактной; это эквивалентно многоэтапному процессу преобразования между Unicode и символьными значениями и вычисления сдвига, который мы видели ранее. Давайте попробуем использовать эту функцию на примере другого простого текста:

Давайте попробуем использовать эту функцию на примере другого простого текста:

Здесь мы выполняем шифрование, используя ключи , и, как и ожидалось, первый символ “w” был сдвинут на одну позицию к “x”,

второй символ “e” сдвинут на две позиции к “g”; третий символ “w” сдвинут на три позиции к “z”.

Этот процесс повторяется со следующими символами.

Выполните процесс расшифровки с теми же ключами и посмотрите, сможете ли вы снова восстановить исходное заявление.

Онлайн калькулятор: Шифр Виженера

Так как Шифр Цезаря у нас уже есть, было бы логично дополнить его калькулятором, который шифрует/расшифровывает текст используя шифр Виженера.

Суть алгоритма шифрования проста. Шифр Виженера — это последовательность шифров Цезаря с различными значениями сдвига (ROTX — см. Шифр Цезаря). То есть к первой букве текста применяется преобразование, например, ROT5, ко второй, например, ROT17, и так далее. Последовательность применяемых преобразований определяется ключевой фразой, в которой каждая буква слова обозначает требуемый сдвиг, например, фраза ГДЕ ОН задает такую последовательность шифров Цезаря: ROT3-ROT4-ROT5-ROT15-ROT14, которая повторяется, пока не будет зашифрован весь текст сообщения.

Как повествует Википедия, шифр Виженера является шифром подстановки, то есть шифром, в котором каждая буква исходного текста заменяется буквой шифр-текста. Для вскрытия подобных шифров используется частотный криптоанализ.

Еще там можно прочитать про вариант шифра с бегущим ключом (running key), который был когда-то был невзламываемым. Этот вариант заключается в использовании в качестве ключа блока текста, равного по длине исходному тексту. Впрочем, и этот вариант, как оказалось, успешно поддается взлому. Проблема с бегущим ключом шифра Виженера состоит в том, что криптоаналитик имеет статистическую информацию о ключе (учитывая, что блок текста написан на известном языке) и эта информация будет отражаться в шифрованном тексте. Если ключ действительно случайный, его длина равна длине сообщения и он использовался единожды, то шифр Виженера теоретически будет невзламываемым, но такие системы уже относятся к классу систем одноразового кода, или одноразового шифр-блокнота (one-time pad). Они действительно не поддаются взлому, однако их практическое применение довольно затруднительно.